更新日:2026年4月2日

ランサムウェア感染を防ぐ対策

ランサムウェアによる被害は、報道等により大手企業のものが目立っていますが、その原因の中には、大手企業との取引先である中小企業を狙った「サプライチェーン攻撃」も存在し、企業の規模を問わず、全ての企業において自社を守る対策が求められます。

被害に遭う前に、できる限りの対策を講じておきましょう。

ランサムウェアによる被害に遭わない、または、被害を最小限に抑える対策

サイバーセキュリティ対策の基本ルールの定着

昨今サイバーセキュリティ対策はどの企業にとっても必要不可欠となっています。

ランサムウェア感染を防ぐ対策としてまずは次の基本ルールを定着させ、サイバーセキュリティ意識を高めていきましょう。

基本ルール

- OSやソフトウェアは常に最新の状態にしよう

- ウイルス対策ソフトを導入しよう

- パスワードを強化しよう

- 共有設定を見直そう

- バックアップを取ろう

- 脅威や攻撃の手口を知ろう

独立行政法人情報処理推進機構(IPA)「情報セキュリティ6か条」より

いずれも基本的なことですが、従業員の皆さんがセキュリティ対策を意識することで確実に被害に遭うリスクは減らせます。

あわせて、企業としてどのようにサイバーセキュリティ対策を推進するか、基本方針を定めることも重要です。

脆弱性の修正

ネットワーク機器等は脆弱性が発見されると、製品等を開発した事業者から、セキュリティホールを修正するための修正プログラム(パッチ)が公開されます。

機器等に潜在する脆弱性を放置したままにしていると、被害のリスクは高まります。

脆弱性に関する情報は、製品開発者の製品情報ページやJVN(JVNiPedia、MyJVN)のサイトで公開されていますので、定期的に脆弱性情報を確認し、出来る限り早く修正プログラムを適用して、不備のない状態を保つようにしましょう。

特にランサムウェアの感染経路の大半を占める「VPN機器」や「リモートデスクトップ」の脆弱性は確実に修正プログラムを適用しましょう。

加えて、今はやりの手口についての情報収集も積極的に入手しましょう。

パスワードポリシーの徹底

パスワードをできるだけ長いものに設定しましょう

パスワードの長さは、多要素認証を利用しない場合は最低15文字以上、多要素認証を利用する場合は最低8文字以上を設定しましょう。

パスワードは、システム・機器ごと違うものを設定しましょう

1つのパスワードを複数のシステムや機器で使い回していると、パスワードが漏洩した場合、同一のパスワードを使っている他の端末等も不正アクセスされてしまいますので、パスワードは個々に違うものを設定しましょう。

多要素認証を可能な限り導入しましょう

システム等にログインする手段に利用可能であれば、生体認証やワンタイムパスワードなど、パスワード入力と別の要素を取り入れた多要素認証を採用しましょう。

あわせて犯罪者からのパスワード攻撃に対する対策として、アカウントに制限をかける「ロックアウト」のような機能を備えたシステムや機器の導入を検討しましょう。

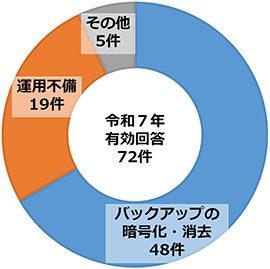

機密データなどのバックアップを適切に行いましょう

データのバックアップは、ランサムウェア対策だけに限らず、通常のサイバー犯罪対策としても非常に有効です。

ただし、ランサムウェアに感染すると、感染した端末だけでなくネットワークに接続された端末内のデータも暗号化されて使えなくなることもあるため、バックアップデータはネットワークから切り離した状態で保存する、または編集不可能な方法で保存するなどの対策をしましょう。

そして、盗まれたデータを犯罪者に使われにくくするために、バックアップデータに限らず、普段使用している機密データについても暗号化した状態で保存することも検討しましょう。

共有設定の見直しを定期的に行いましょう

企業内で保有している機器や保存しているファイルの共有設定を見直すことも必要です。

会社の管理者、一般社員、取引先などの区分に従い、それぞれに「閲覧」「編集」「作成・消去」等の権限を細かく分けることが機密性を保つことに繋がり、ランサムウェア被害の拡大を防止します。

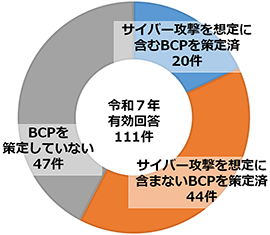

BCP(事業継続計画)はサイバー攻撃を想定したものを策定しましょう

近年は、サイバー攻撃による事業停止リスクも無視できなくなっています。従来のBCPに加え、初動対応手順の明確化、社内外の連絡体制の整備などサイバー攻撃を想定した対策を盛り込みましょう。

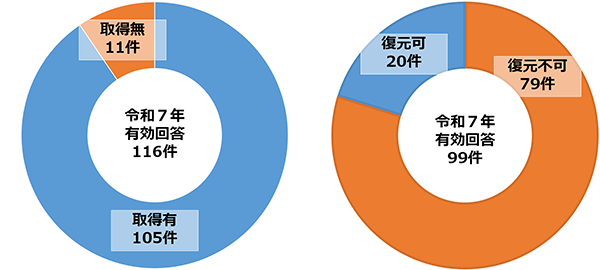

「バックアップの取得状況/復元 」

「バックアップから復元できなかった理由」

「被害企業・団体等における業務継続計画の策定状況」

![]() 警察庁「令和7年におけるサイバー空間をめぐる脅威の情勢等について」(外部サイト)

警察庁「令和7年におけるサイバー空間をめぐる脅威の情勢等について」(外部サイト)

ランサムウェアに感染したら

ランサムウェアに感染してしまった場合は

- 感染した端末をネットワークから隔離する

ランサムウェアは、ネットワーク上に接続されている他の端末にも感染を広げることから、有線LANであればLANケーブルを抜き、無線LANであれば端末を機内モードに設定するか、Wi-Fiルータの電源を落としてネットワークから隔離しましょう。

- 感染した端末の電源を切らない

感染した端末内に複合に必要な情報が残っていることがあるため、端末の電源は切らないようにしましょう。

- システム担当者・セキュリティベンダーに報告する

1人で悩むことなく、速やかにシステム担当者・委託先セキュリティベンダーに報告しましょう。あわせて最寄りの警察署や各都道府県警察本部のサイバー犯罪相談窓口にも連絡・通報しましょう。

![]() 警察庁 都道府県警察本部サイバー犯罪相談窓口一覧(外部サイト)

警察庁 都道府県警察本部サイバー犯罪相談窓口一覧(外部サイト)

![]() JPCERT/CC「侵入型ランサムウェア攻撃を受けたら読むFAQ」(外部サイト)

JPCERT/CC「侵入型ランサムウェア攻撃を受けたら読むFAQ」(外部サイト)

![]() 独立行政法人情報処理推進機構(IPA)「ランサムウェア対策特設ページ」(外部サイト)

独立行政法人情報処理推進機構(IPA)「ランサムウェア対策特設ページ」(外部サイト)

変更事項

- 機密データなどのバックアップを適切に行いましょう

- 共有設定の見直しを定期的に行いましょう

- BCP(事業継続計画)はサイバー攻撃を想定したもの策定しましょう

情報発信元

警視庁 サイバーセキュリティ対策本部 対策担当

電話:03-3581-4321(警視庁代表)